Nos meus estudos recentes sobre segurança digital, um ataque chamado Reprompt me chamou a atenção pela maneira quase invisível com que ele age. O que primeiro me impressionou foi a simplicidade e, ao mesmo tempo, a sofisticação envolvida: ele explora o Copilot da Microsoft para roubar dados de usuários, sem nem exigir que a vítima clique em links suspeitos ou instale qualquer tipo de extensão ou plugin. A pesquisa sobre esse método veio da equipe da Varonis, e acredito ser fundamental detalhar aqui o funcionamento dessa ameaça, suas técnicas, e o motivo de ela preocupar tantos profissionais que usam soluções baseadas em inteligência artificial, como aquelas desenvolvidas pela Fábrica de Agentes.

Um ataque sem cliques: o que é o Reprompt?

Primeiro, preciso deixar claro: o Reprompt não exige cliques nem comportamentos arriscados por parte do usuário. Isso já inverte toda a lógica mais comum de ataques digitais. Diferente do phishing tradicional, onde tentam enganar a vítima para clicar em algo malicioso, aqui o método é muito mais sutil. Ele se aproveita de permissões já concedidas ao Copilot e de uma sessão legítima da ferramenta para atuar de forma silenciosa: basta receber um link aparentemente inofensivo (sem necessidade de clicar), que contém em sua estrutura um comando escondido.

O perigo está onde menos esperamos.

Segundo a Varonis, o Reprompt injeta um alerta corrompido dentro de uma URL autêntica. Esse alerta é processado automaticamente quando a URL é aberta dentro de uma sessão do Copilot autenticada. Assim, sem que o usuário perceba, inicia-se o ciclo de extração de dados e histórico de conversas, sem disparar qualquer aviso dos sistemas tradicionais de proteção.

Como funciona esse sequestro de sessão?

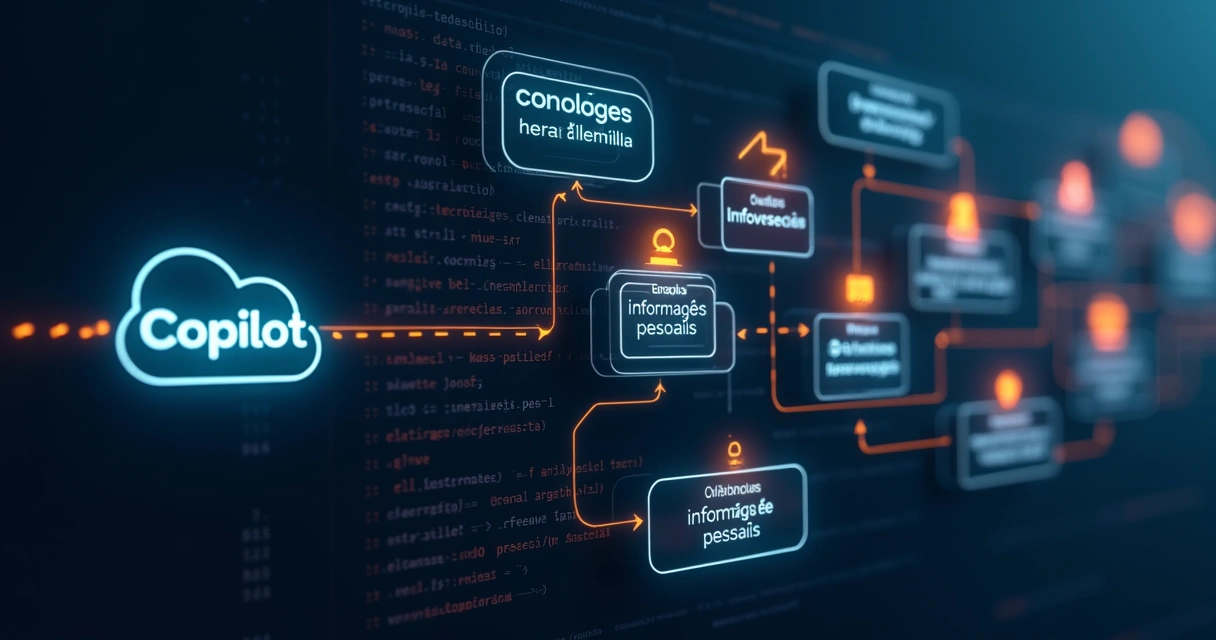

O ataque Reprompt pode ser dividido em três técnicas principais, todas igualmente preocupantes, pois tornam as proteções convencionais obsoletas. Vou explicar cada uma delas, detalhando como o processo ocorre e por que representa uma ameaça real a empresas e usuários que dependem de serviços baseados em IA.

1. Injeção de comandos pelo parâmetro "q"

Neste método, o criminoso constrói uma URL legítima do Copilot, mas no parâmetro “q”, insere comandos maliciosos disfarçados. Esse parâmetro, em serviços baseados em inteligência artificial, normalmente serve para enviar instruções ou consultas à IA. Quando a URL é acessada, o Copilot interpreta e executa automaticamente os comandos inseridos, sem necessidade de qualquer interação adicional do usuário. Isso abre caminho para a extração do histórico da conversa e outros dados privados.

- A vítima recebe um link real, aparentemente seguro, por e-mail, chat ou outra via.

- Esse link contém o comando no parâmetro “q”.

- Ao ser aberto dentro de uma sessão Copilot, o comando é processado automaticamente.

- O histórico, dados e outras informações são enviados diretamente para o servidor do invasor.

Quando olhei para esse método, confesso que imaginei quantas pessoas abririam esse tipo de link sem qualquer desconfiança, pois parece autêntico. E essa é a genialidade perversa por trás do Reprompt.

2. Requisição dupla para burlar defesas

A segunda técnica que os pesquisadores detalharam é igualmente intrigante: aqui, os invasores aproveitam uma fraqueza das medidas de segurança, que normalmente validam apenas a primeira requisição HTTP enviada ao acessar determinado serviço. Nesse contexto, o invasor envia duas requisições: a primeira para “passar” pelas verificações e, imediatamente, uma segunda, esta sim, com comandos maliciosos disfarçados.

- Primeira requisição é legítima, apenas para abrir caminho.

- Logo em seguida, vem a segunda, recheada de instruções que extraem os dados desejados.

- Como o controle ocorre apenas na primeira tentativa, a segunda passa despercebida.

A confiança nos filtros tradicionais foi enganada.

No mundo de soluções como as oferecidas pela Fábrica de Agentes, torna-se indispensável compreender não só como proteger sistemas, mas também como identificar esse tipo de comportamento anormal em logs e fluxos de dados.

3. Ataques em cadeia e extração contínua de dados

Esse foi, para mim, o aspecto mais assustador do Reprompt. Nessa técnica, cada resposta do Copilot a um comando malicioso gera uma nova requisição, que traz ainda mais instruções para continuar a tática de exfiltração. Ou seja, o ataque não é pontual, mas contínuo: os dados podem ser extraídos enquanto houver sessão aberta e permissões válidas.

- O Copilot responde a uma instrução oculta.

- A resposta ativa automaticamente um novo comando malicioso.

- A cada iteração, são exfiltrados dados diferentes, de forma progressiva.

- Não há interação perceptível para o usuário, que permanece alheio.

Quem pensa em segurança imagina atividades suspeitas ou alertas de ferramentas protetoras. Aqui, nada disso acontece: os mecanismos de defesa convencionais simplesmente não captam a saída dos dados, já que tudo ocorre dentro de sessões já validadas.

Por que o Reprompt é tão furtivo?

Existem alguns motivos que tornam o Reprompt tão difícil de detectar:

- A natureza do ataque ocorre dentro de sessões legítimas, já autenticadas e autorizadas.

- Os comandos maliciosos se disfarçam como instruções comuns aceitas pelo Copilot.

- Não há necessidade de download, instalação ou qualquer permissão extra.

- Mensagens, históricos e dados sensíveis são expostos sem levantar suspeitas do usuário.

Na minha experiência assistindo a evolução das ameaças digitais ao longo dos anos, ataques como esse mostram o quanto devemos reforçar nossas práticas, ir além de métodos tradicionais de defesa e analisar, em profundidade, o comportamento de sistemas de inteligência artificial. A adoção de boas práticas no desenvolvimento de IA é um caminho fundamental para não expor vulnerabilidades graves.

Medidas de resposta e o papel da atualização

Depois do alerta dos pesquisadores da Varonis, a Microsoft tomou ciência da gravidade do problema e lançou uma atualização para mitigar a brecha explorada pelo Reprompt. Embora a atualização ajude, sempre recomendo manter hábitos de monitoramento contínuo, revisão constante de logs e – principalmente – investir em soluções adaptáveis, como aquelas que a Fábrica de Agentes desenvolve para moldar agentes de IA conforme as necessidades e realidades dos clientes.

Esse caso me faz refletir sobre a importância de pensar a aplicação da inteligência artificial para negócios não como um “produto pronto”, mas como um processo vivo, em que acompanhamento, adaptação e revisão são constantes. Afinal, em ambientes onde IA é parte central, as ameaças também evoluem rapidamente.

Vulnerabilidades e riscos além do Copilot

O Reprompt acendeu discussões que vão muito além do Copilot. Recentemente, pesquisas mostraram que o pacote Office 365, por exemplo, tem brechas que expõem dados sensíveis de empresas, principalmente com uso massivo de IA e integração de múltiplos sistemas. Isso reforça, na minha visão, que toda empresa precisa pensar em sua arquitetura de dados como um todo, adotando práticas recomendadas e investindo em soluções que antecipem riscos e se adaptem rapidamente.

Aproveito para sugerir leituras sobre novos tipos de ataques a sistemas de inteligência artificial, além de um artigo que mostra os maiores erros das grandes empresas no uso de IA. Ambos ajudam a enxergar a dimensão do desafio que vivemos.

Como minimizar riscos com automação de IA

Sei por experiência própria que empresas que usam automação e IA – como as soluções personalizadas desenvolvidas pela Fábrica de Agentes – têm maior capacidade de responder rápido a novas ameaças. O segredo não está só na tecnologia, mas no processo de integração, adaptação e revisão constante dos agentes de IA com base no ambiente real do cliente. Aliás, para quem busca maneiras de transformar dados em vantagem, se recomenda conhecer mais sobre o papel dos agentes de IA na análise de dados empresariais e o universo da gestão de dados como estratégia.

Concluo com um convite: se proteger contra ataques sofisticados requer inovação, atualização contínua e uma mentalidade preventiva. Na Fábrica de Agentes, nossa missão é criar soluções de IA seguras, personalizadas e preparadas para enfrentar não só os desafios atuais, mas os que ainda vão surgir. Conheça melhor como podemos ajudar sua empresa a adotar IA de verdade, com segurança, inovação e resultados imediatos.